SDB:Thoska+ unter openSUSE nutzen

welche von der TU Ilmenau verwendet wird. Auf dieser Seite soll beschrieben werden wie man diese unter openSUSE nutzen kann.

| Getestet mit openSUSE | Empfohlene Artikel | Verwandte Artikel | |||

|

|

|||||

Inhaltsverzeichnis

Situation

Ab Matrikel 2010 erhalten alle Studenten der TU Ilmenau Thoska 2.0 Karten, welche nach der Registrierung im Universitätsrechenzentrum (UNIRZ) ein Zertifikat sowie einen öffentlichen und privaten Schlüssel enthält. Diese dienen in erster Linie zur Verwendung an den Selbstebedienungsterminals der TU, um z.B. Ab- und Anmeldungen zu Prüfungen vorzunehmen oder Immatrikulationsbescheinigungen zu drucken. Desweiteren können sie zur Verschlüsselung von Dateien und E-Mails verwendet werden.

Diese Funktionen können ebenfalls über einen beim UNIRZ erhältlichen Kartenleser online genutzt werden. Allerdings wird von der Uni selbst nur Windows und Mac unterstützt, Linux-Nutzer sind bei der Einrichtung auf sich selbst gestellt.

Vorgehensweise

Installation der benötigten Software

Zunächst muss die benötigte Software installiert werden, diese kann aus dem security:chipcard-Repository bezogen werden, als erstes muss also dieses Repo eingebunden werden:

($VERSION ist durch die verwendete openSUSE-Versionsnummer zu ersetzen)

Anschließend sollte die Priorität des Repositorys angepasst und die automatische Aktualisierung aktiviert werden:

Es empfielt sich, zunächst evtl. bereits vorhandene Programme auf die Version aus diesem Repo umzustellen

bevor die benötigten Programme installiert werden

Nachdem dies geschehen ist, sollte mit

bei angeschlossenem Kartenleser und eingesteckter Karte die folgende Ausgabe erscheinen:

PC/SC device scanner

V 1.4.24 (c) 2001-2011, Ludovic Rousseau <ludovic.rousseau@free.fr>

Compiled with PC/SC lite version: 1.8.14

Using reader plug'n play mechanism

Scanning present readers...

0: OMNIKEY AG 3121 USB 00 00

Mon Aug 24 17:58:00 2015

Reader 0: OMNIKEY AG 3121 USB 00 00

Card state: Card inserted,

ATR: 3B 16 96 41 73 74 72 69 64

ATR: 3B 16 96 41 73 74 72 69 64

+ TS = 3B --> Direct Convention

+ T0 = 16, Y(1): 0001, K: 6 (historical bytes)

TA(1) = 96 --> Fi=512, Di=32, 16 cycles/ETU

250000 bits/s at 4 MHz, fMax for Fi = 5 MHz => 312500 bits/s

+ Historical bytes: 41 73 74 72 69 64

Category indicator byte: 41 (proprietary format)

Possibly identified card (using /usr/share/pcsc/smartcard_list.txt):

3B 16 96 41 73 74 72 69 64

Gemalto .NET v2.0

Um die Karte nun auch nutzen zu können, werden noch Treiber von Gemalto benötigt, welche für i586 und x86_64 hier heruntergeladen werden können:

Alternativ können die Treiber auch aus den von der Universität angebotenen .deb Paketen extrahiert werden: Thoska+ Treiber Download

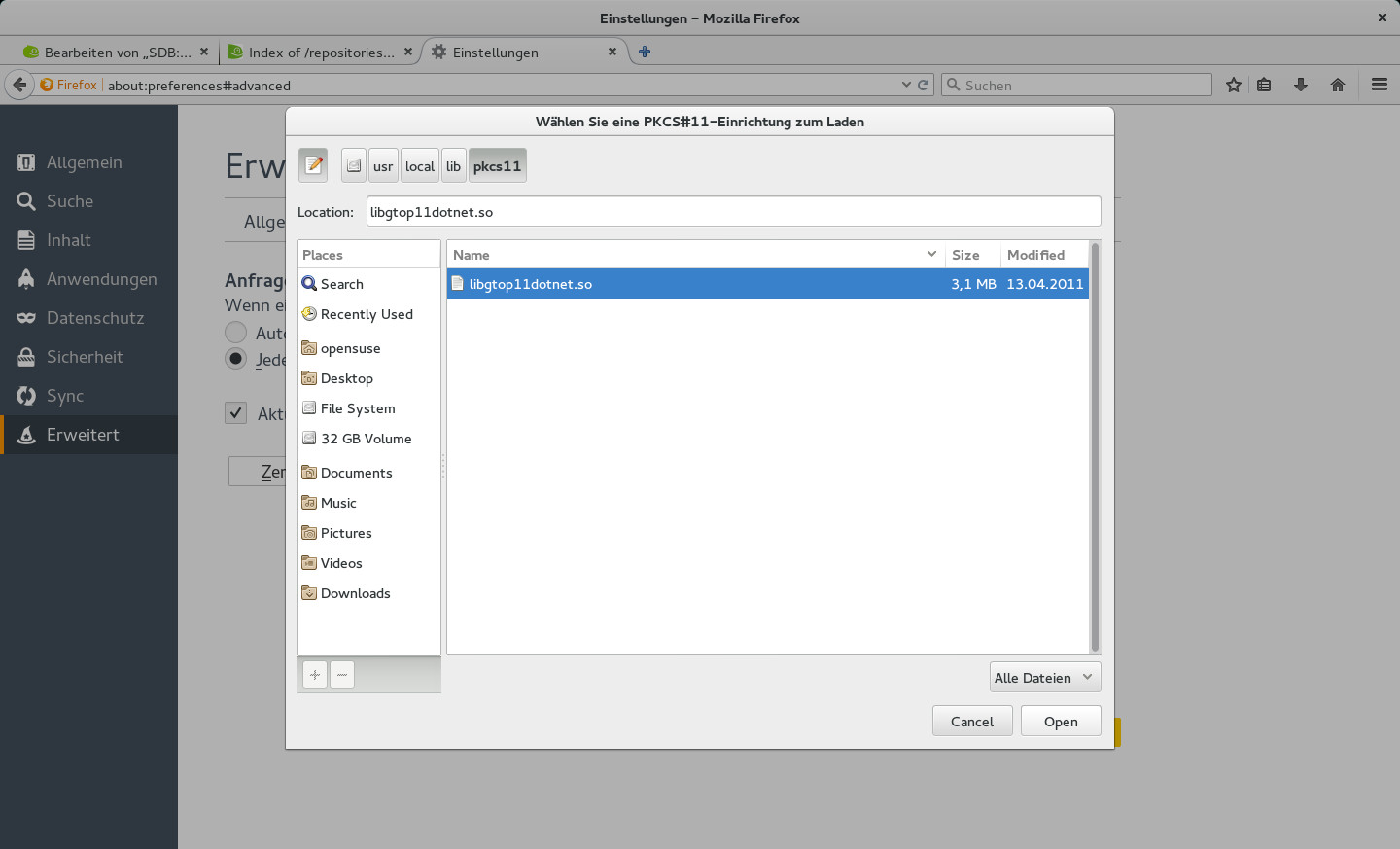

Der Inhalt der tar-Archive wird nun einfach nach /usr/local/lib/ Entpackt

Einrichtung in Firefox

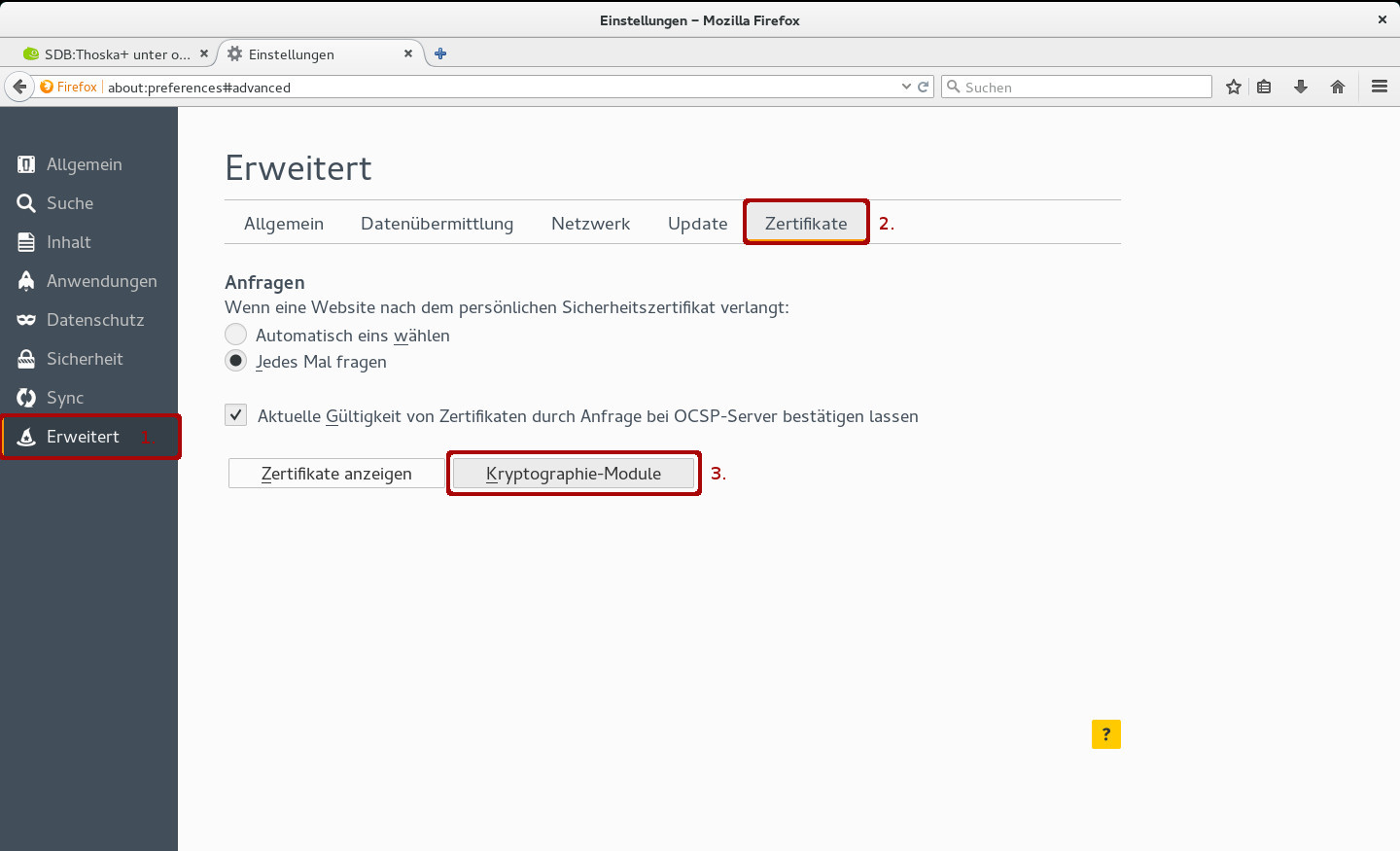

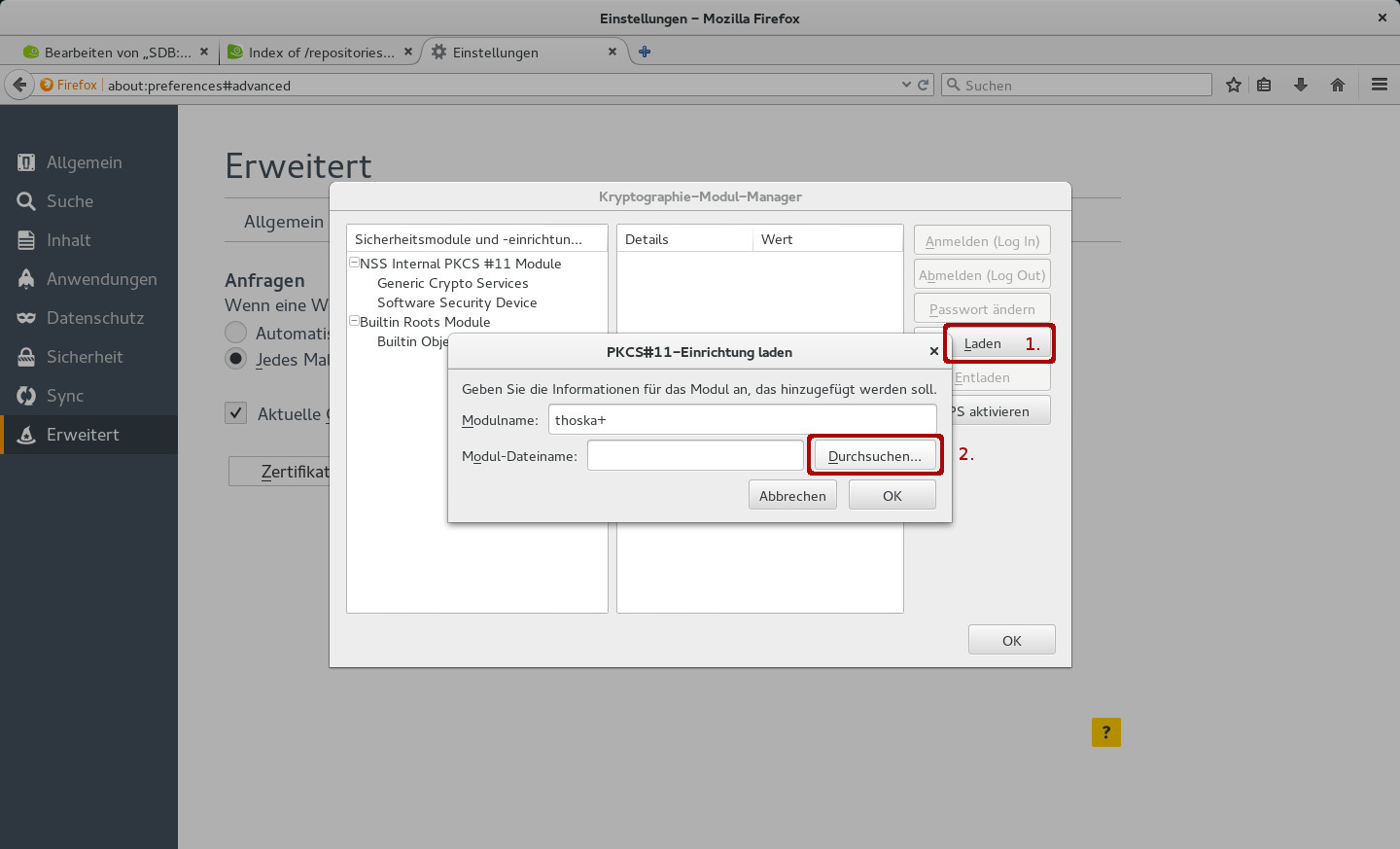

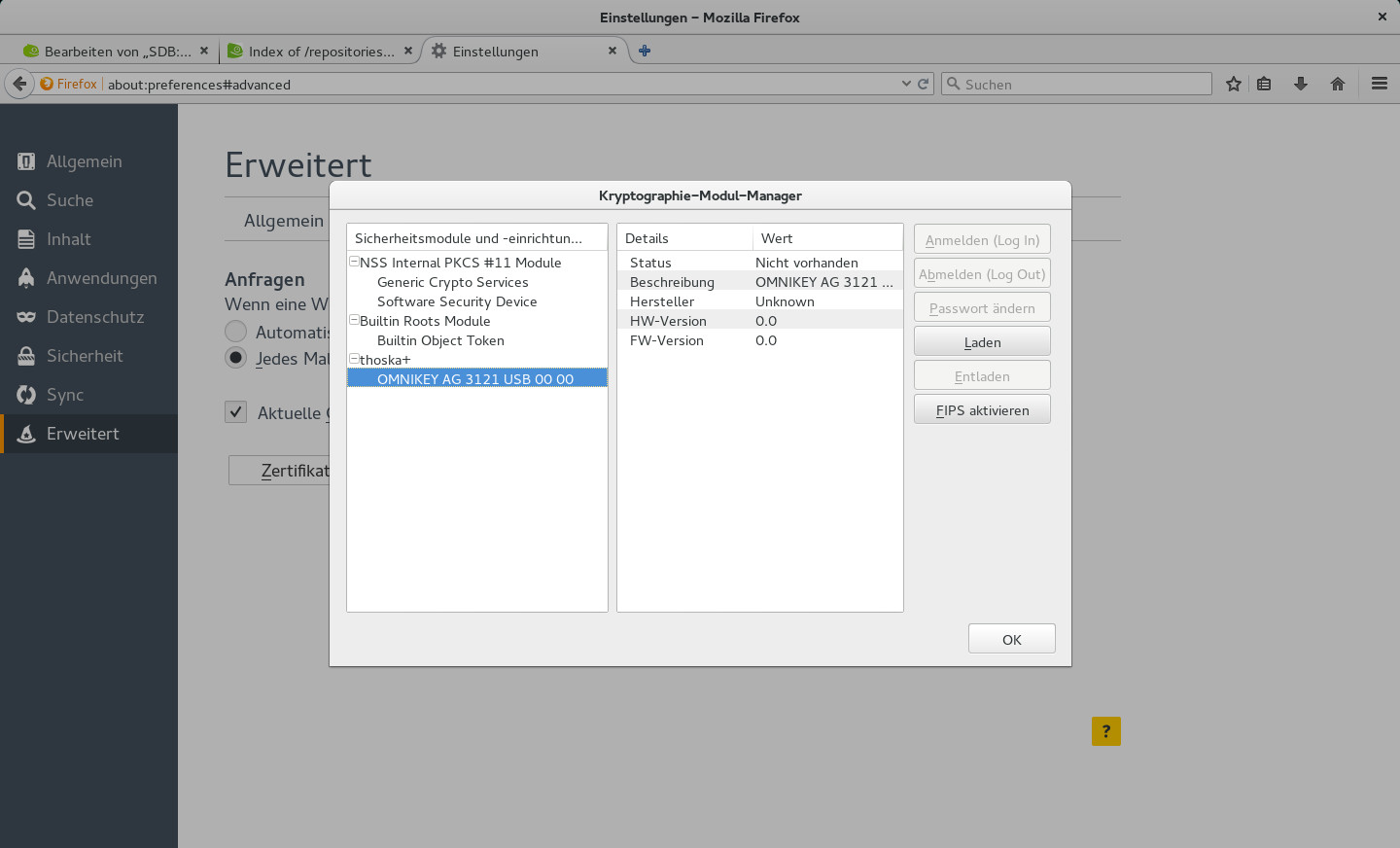

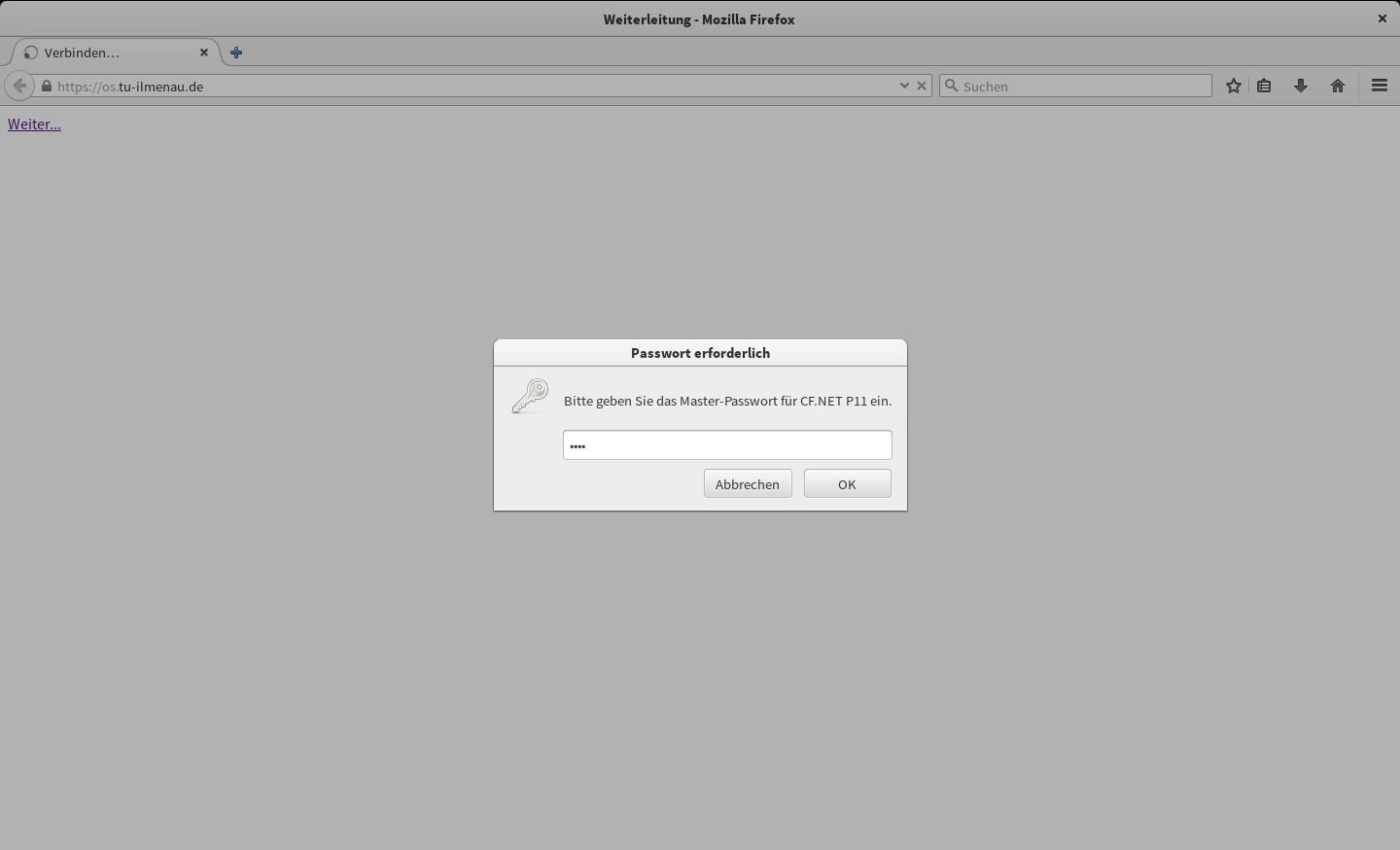

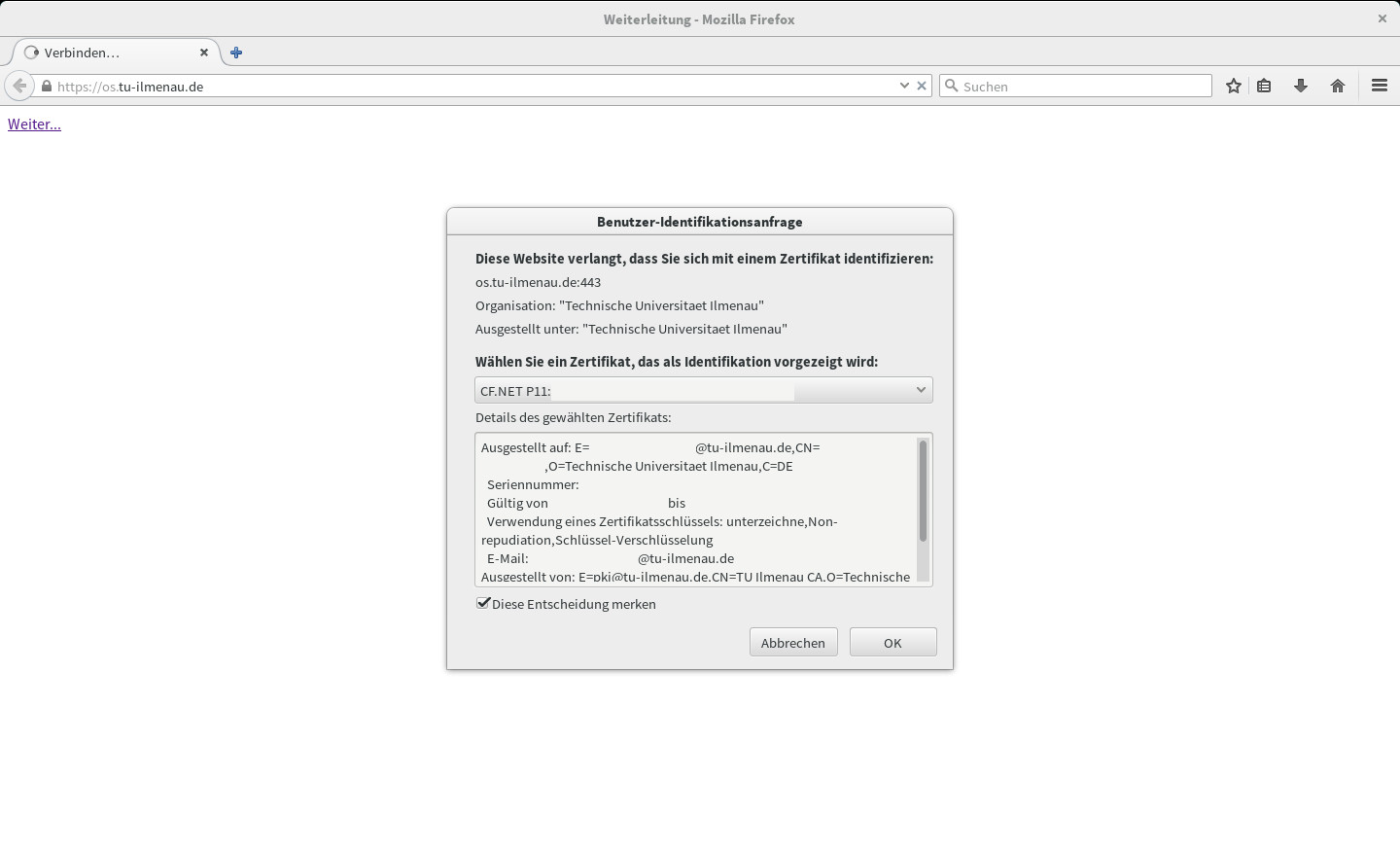

Um die SmartCard zur Authentifizierung für die Online-Studierendenverwaltung nutzen zu können muss sie zunächst als externes Kryptographie-Modul eingebunden werden.

Dies erfolgt unter Einstellungen -> Erweitert -> Zertifikate -> Kryptographie-Module

Einrichtung in Chrome / Chromium / Evolution

Um die Karte auch in anderen Anwendungen als Firefox verwenden zu können, müssen die Folgenden Zeilen in ~/.pki/nssdb/pkcs11.txt eingetragen werden:

library=/usr/local/lib/pkcs11/libgtop11dotnet.so name=thoska+

Nach einem Neustart der betreffenden Anwendungen ist die Karte damit auch dort verwendbar

Mails in Evolution Signieren und Verschlüsseln

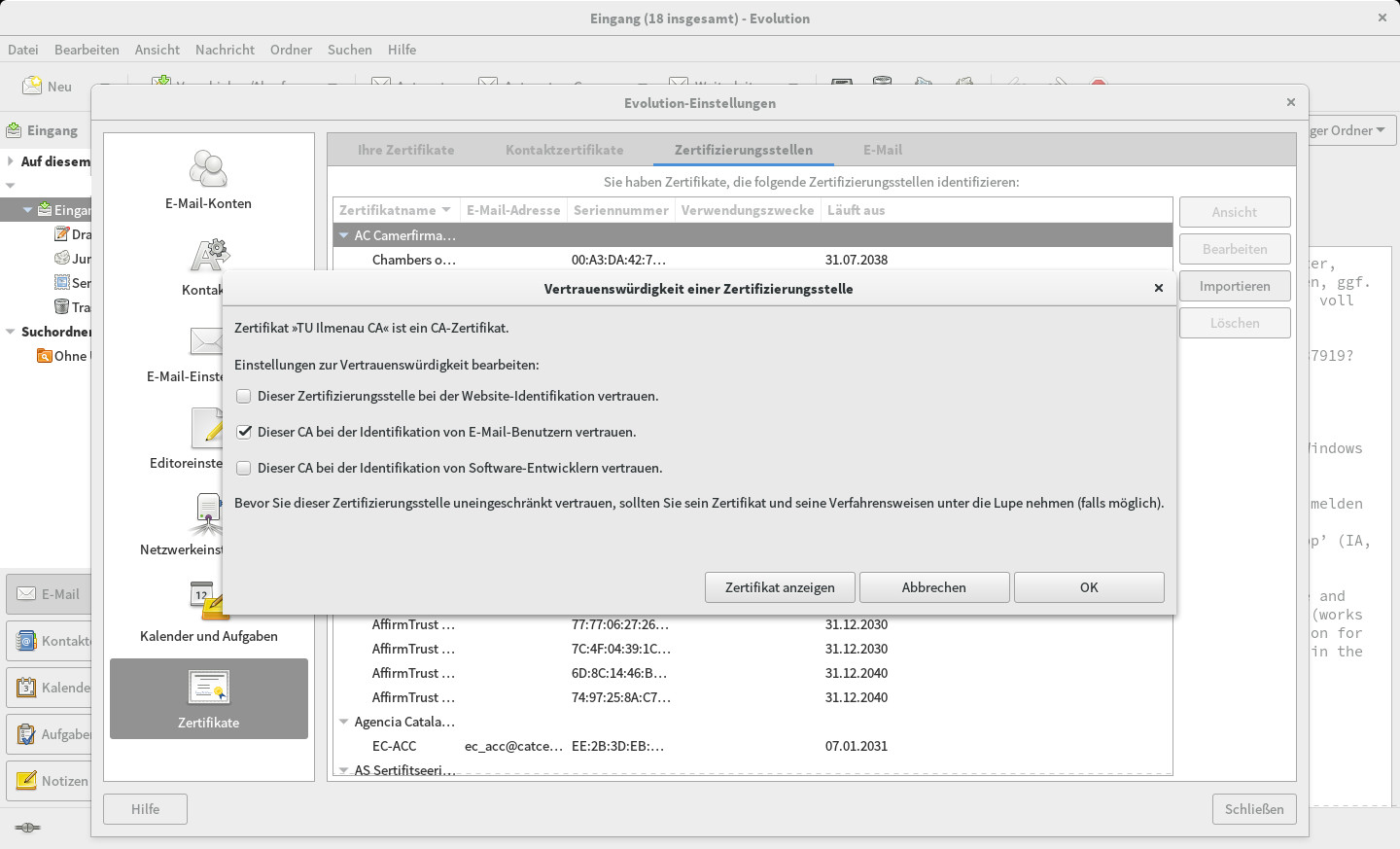

Um nach der in Punkt 2.3 beschriebenen Einrichtung die Karte zum Signieren und Verschlüsseln von Mails nutzen zu können, muss noch das CA Zertifikat der TU importiert werden, welches hier gefunden werden kann.

Dazu öffnet man Bearbeiten -> Einstellungen -> Zertifikate -> Zertifizierungsstellen -> Importieren

Beim Import ist zu beachten, dass beim Punkt Dieser CA bei der Identifikation von E-Mail-Benutzern vertrauen ein Häkchen gesetzt ist.

Troubleshooting

Sollte pcsc_scan nicht die oben erwartete Ausgabe liefern, sondern die folgende Fehlermeldung:

PC/SC device scanner V 1.4.24 (c) 2001-2011, Ludovic Rousseau <ludovic.rousseau@free.fr> Compiled with PC/SC lite version: 1.8.14 SCardEstablishContext: Service not available.

oder einfach nur den angesteckten Kartenleser nicht erkennen

PC/SC device scanner V 1.4.24 (c) 2001-2011, Ludovic Rousseau <ludovic.rousseau@free.fr> Compiled with PC/SC lite version: 1.8.14 Using reader plug'n play mechanism Scanning present readers... Waiting for the first reader...

kann es bereits helfen mit

den PC/SC-Daemon neu zu starten.

Sollte auch das nicht funktionieren, kann mit

in den Logs nach weiteren Informationen gesucht werden.