SDB:EGVP

| Getestet mit openSUSE | Empfohlene Artikel | Verwandte Artikel | |||

|

|

|||||

EGVP-Webclient-Software

Download für openSUSE:

Hersteller: Governicus KG

Lizenz: Governicus KG

Webseite: Downloadseite

Inhaltsverzeichnis

Situation

Das beA-Anwaltspostfach kann bis auf Weiteres nicht benutzt werden. Der alternative sichere Übermittlungsweg De-Mail eignet sich lediglich, um der seit dem 01.01.2018 gem. § 130a IV iVm. § 174 III ZPO verpflichtenden Empfangsbereitschaft nachzukommen, beim Versand ist die Begrenzung von 10 MB mit wenigen gescannten Anlagen überschritten. Deshalb wird hier die Installation des weiterhin verfügbaren Bürger-Clients für das EGVP beschrieben, auf das auch das beA zugegriffen hätte, würde es funktionieren.

Hardwareinstallation

Bitte folgen Sie den unter BeA beschriebenen Anweisungen.

Softwarekomponenten

Folgende Pakete werden für die 64bit-Anwendung des EGVP benötigt:

Bitte erstellen Sie der besseren Übersicht halber ein lokales EGVP-Verzeichnis, in das Sie wechseln

cd ~/bin/egvp

Laden Sie hierhin die Software herunter mit

und entpacken Sie sie und ändern deren Berechtigungen mit

chmod u+x egvp.sh

Starten Sie nun die EGVP-Anwendung mit

voreingestellten Java-Runtime-Environment auch über eine eigene gekapselte "Java-in-a-box"-Umgebung betrieben werden, die dann separat in ein anzulegendes Unterverzeichnis jre eingetragen werden sollte. Ändern Sie dafür die Pfad-Eintragungen in der Datei egvp.sh entsprechend den Vorgaben in der mitgelieferten readme.txt-Datei. Bislang funktionierte der EGVP-Client nur mit der mitgelieferten völlig veralteten JRE 8.45, eventuell muss bei Problemen mit der Installation sogar diese Version vom Server

http://www.oracle.com/technetwork/java/javase/downloads/java-archive-javase8-2177648.htmlgeladen und in das Unterverzeichnis jre eingetragen werden.

Nach dem Ladevorgang erfolgt die Aufforderung, den Nutzungsbedingungen zuzustimmen und ein Verzeichnis für die Ablage der EGVP-Nachrichten auszuwählen. Sie können ein beliebiges Verzeichnis bestimmen oder ein neues erzeugen, dies allerdings später nicht mehr ändern. Wählen Sie danach die Einstellung

"Übermittlung mit Postfacheinrichtung"

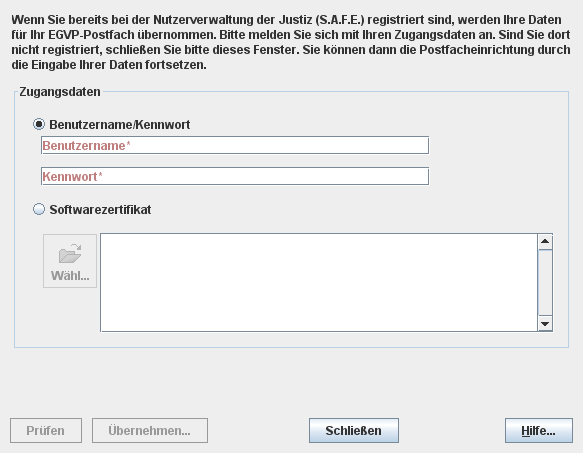

Wenn Sie bereits ein Postfach besitzen, können Sie sich im folgenden Dialog einloggen, ansonsten schließen Sie das Login-Fenster:

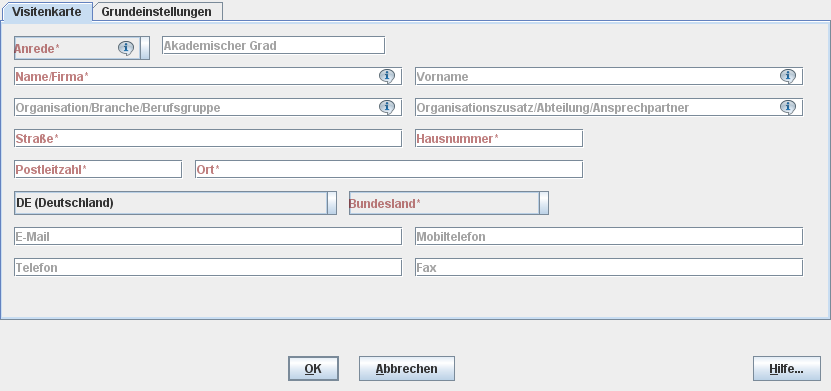

Hernach können Sie mit dem Auswahlklick ein neues Software-Zertifikat für den Zugang automatisch erstellen lassen, das dann auf Ihrer Festplatte gespeichert wird. Hierfür öffnet sich der folgende Dialog, in dem Sie Ihre Stammdaten für das EGVP möglichst umfassend eintragen:

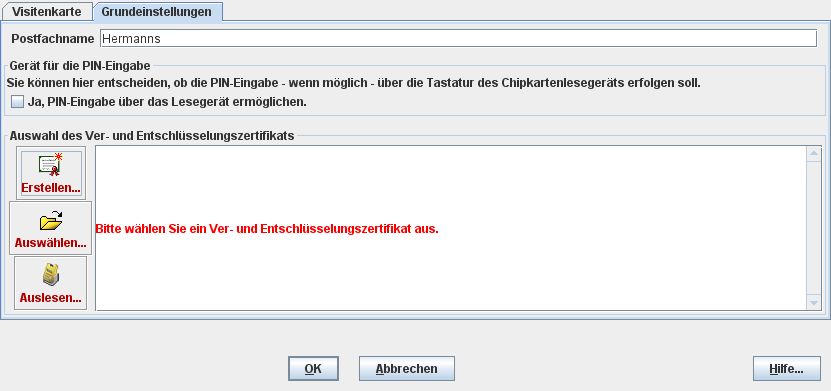

Wählen Sie im folgenden Dialog das Feld an "Ja, PIN-Eingabe über das Kartenlesegerät ermöglichen" an und klicken Sie auf "Erstellen". Verwenden Sie ein Kennwort aus Ziffern, das in den Tastaturblock des Lesegeräts eingegeben werden kann.

Das Postfach ist nun einsatzbereit. Sie können einen Icon auf Ihren Desktop mit folgendem Inhalt legen;

[Desktop Entry] Comment[de_DE]=Bürgeranwendung Comment=EGVP Public Client Exec=sh egvp.sh GenericName[de_DE]=EGVP Client GenericName=EGVP Client Icon=internet-mail MimeType= Name[de_DE]=EGVP Name=EGVP Path=/home/IHRNUTZERNAME/bin/egvp/ StartupNotify=false Terminal=false TerminalOptions= Type=Application X-DBUS-ServiceName= X-DBUS-StartupType= X-KDE-SubstituteUID=false X-KDE-Username=

Signatur

Schreiben und Schriftsätze, die ohne einen sicheren Übermittlungsweg an das Gericht geschickt werden, müssen gem. § 130a III ZPO weiterhin qualifiziert signiert werden.

Bürger-Zugang

Anbieter von Signaturkarten sind gegenwärtig

Rechtsanwälte

beA-Karte

Wenn Sie die Standard-beA-Karte bestellt haben, ist auf ihr üblicherweise bislang kein Signaturzertifikat eingetragen, weil dies für das beA-Postfach nicht nötig war. Das Signaturzertifikat kann unter der folgenden Seite nachgeladen werden:

https://bea.bnotk.de/bestellung/#/qes

Für die folgende JNLP-Webstart-Anwendung zur Authentifizierung müssen unter Umständen folgende Änderungen am System vorgenommen werden (bitte testen!), weil das Applet nach meiner Erfahrung grds. auf die 32bit-Anwendung eingestellt ist:

- ReinerSCT cyberJack e-com 3.0

- ReinerSCT cyberJack RFID

- ReinerSCT cyberJack RFID komfort

- ReinerSCT cyberJack secoder

Java-Runtime-Environment

Das Applet benötigt die Java-Umgebung von Oracle. Das in OpenSuse mitgelieferte IcedTea scheitert erfahrungsgemäß spätestens am Herunterladen des Transportcontainers für die Signatur. Das Oracle-JRE kann als RPM-Paket unter

http://www.java.com/de/download/linux_manual.jsp?locale=de

heruntergeladen werden. Bitte verschieben Sie das mit Firefox heruntergeladene Paket wie folgt in Ihr bin-Verzeichnis:

cd ~/bin

su

Das OpenJDK-Plugin von Icedtea verursacht gelegentlich Konflikte mit dem Browserplugin von Oracle. Es sollte, sofern vorhanden, sicherheitshalber vom Superuser deinstalliert werden.

Als Superuser fügen Sie dann, falls noch nicht geschehen, Ihr bin-Verzeichnis, in dem Sie sich gerade befinden, den autorisierten Softwarequellen hinzu:

Anschließend deinstallieren Sie, ebenfalls als Superuser, das alte JRE-RPM, sofern vorhanden. Danach suchen Sie das neuste JRE-Paket aus dem bin-Verzeichnis heraus, installieren es und verlinken anschließend das im RPM-Paket enthaltene Oracle-Plugin auf das entsprechende Browser-Unterverzeichnis. Alles zusammen erledigen einfach diese drei Zeilen:

neuesjre=$(ls -rt1 jre-* | tail -1) && rpm -ivh --nodeps $neuesjre

plugin=$(rpm -ql $(rpm -qa | grep jre) | grep libnpjp2.so) && ln -svf "$plugin" /usr/lib64/browser-plugins

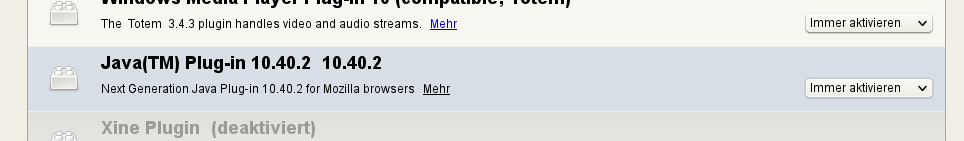

Ggf. muss nach dem Neustart des Browsers auch das Plugin unter Firefox -> Extras -> Add-ons -> Plugins noch aktiviert werden:

Zum Schluss wird, weiterhin als Superuser, die neue Java-Umgebung dem System als Alternative bekanntgemacht und auch gleich als Standard ausgewählt:

update-alternatives --install /usr/bin/java java $jre/bin/java 1

update-alternatives --install /usr/bin/javaws javaws $jre/bin/javaws 1

update-alternatives --install /usr/bin/jcontrol jcontrol $jre/bin/jcontrol 1

update-alternatives --install /usr/bin/jjs jjs $jre/bin/jjs 1

update-alternatives --set java $jre/bin/java

update-alternatives --set javaws $jre/bin/javaws

update-alternatives --set jcontrol $jre/bin/jcontrol

update-alternatives --set jjs $jre/bin/jjs

Sie können die Einstellungen für jedes der Programme jederzeit mit der Ergänzung --config wieder ändern, z.B.

update-alternatives --config java

Start der Online-Anwendung zum Nachladen des Zertifikats

Rufen Sie die Seite auf

https://bea.bnotk.de/bestellung/index.qes.html

und akzeptieren Sie die Anwendung secureFramework_no_ui_idp-3.jnlp, die Sie mit javaws öffnen.

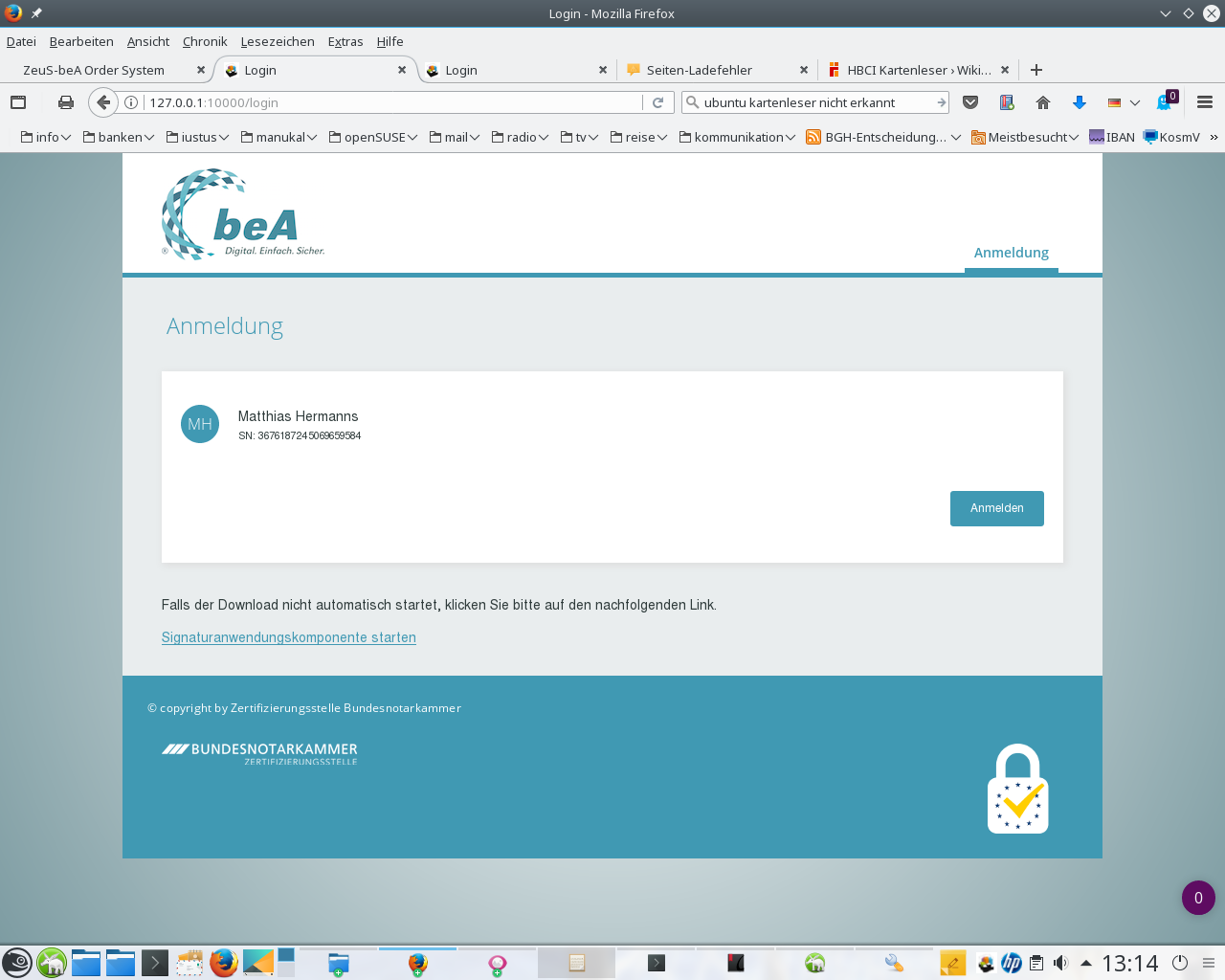

Es öffnet sich der folgende Dialog:

Folgen Sie für die Aktualisierung der PIN und das Herunterladen des Signaturzertifikats nun den Empfehlungen aus der Anleitung

der BNotK:

https://bea.bnotk.de/documents/Schluesselverwaltung_beA.pdf

Externe Links